WannaCry, un « cyberchaos » sans précédent

Dans le rapport Évaluation des risques mondiaux réalisé par la communauté américaine du renseignement (1), les cyberattaques ont une nouvelle fois été placées en tête des risques menaçant les États-Unis, et ce pour la cinquième année consécutive. Ironie du sort, 24h après la publication de l’étude, une cyberattaque d’ampleur mondiale a touché environ 230 000 ordinateurs dans plus de 150 pays. Baptisée WannaCry, elle aura duré sept jours, du 12 au 19 mai, et déjà on parle d’un nouveau ransomware, encore plus virulent.

Qu’est-ce qu’un ransomware ?

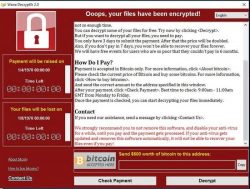

Un ransomware (littéralement « logiciel de rançon ») est un logiciel malveillant qui bloque l’accès à vos données informatiques en les cryptant. Une fois le cryptage terminé, l’utilisateur doit payer un certain montant – une rançon – le plus souvent en bitcoin, pour récupérer ses fichiers, et éviter leur suppression. Le plus souvent, un compte-à-rebours s’affiche à l’écran, pour convaincre de la nécessité de payer rapidement. Un ransomware parvient à infecter un ordinateur par le biais d’un fichier envoyé par e-mail, ou bien par un autre virus ayant déjà touché le système.

C’est donc ce qui s’est passé le vendredi 12 mai. Des milliers d’utilisateurs se sont retrouvés face à un écran blanc et rouge, ordonnant de payer 300$ en bitcoin pour déverrouiller leur ordinateur. Des administrations ont été touchées, tel le National Health Service (Royaume-Uni), mais aussi de nombreuses entreprises (l’entreprise de télécommunication espagnole Telefonica, le constructeur automobile Renault, l’opérateur ferroviaire allemand Deutsche Bahn…).

Le ransomware WannaCry s’est propagé rapidement car les personnes à son origine ont exploité une faille informatique des systèmes d’exploitation présente depuis Windows XP et Windows Server 2003. Les systèmes les plus vulnérables étaient ceux qui n’avaient pas été mis-à-jour récemment. Microsoft avait en effet publié un « critical patch » le 14 mars 2017 pour combler cette faille, mais peu d’organisations avaient pris le temps de l’appliquer. L’inquiétude était déjà réelle, car il est rare que Microsoft réalise des mises-à-jour pour des systèmes plus commercialisés.

Qui est responsable de cette cyberattaque ?

C’est la question que tout le monde se pose depuis une semaine. La vulnérabilité informatique avait été rendue public par le groupe de hackers anonymes Shadow Brokers, un mois après la mise en ligne de la mise-à-jour par Microsoft, le 14 avril 2017. Cependant, la faille est déjà exploitée depuis de nombreuses années par l’Agence nationale de sécurité (NSA) américaine. C’est notamment Edward Snowden qui avait révélé que les écoutes à grande échelle réalisées par la NSA, permises en partie grâce à cette faille dans la sécurité du logiciel d’exploitation. La NSA est donc, de nouveau, pointée du doigt. L’institution justifie son action de par sa mission, qui inclut entre autre la sécurité des systèmes de communications et le traitement des données. Encore une fois, la limite entre préservation de la vie privée, et question de sécurité nationale est testée.

C’est la question que tout le monde se pose depuis une semaine. La vulnérabilité informatique avait été rendue public par le groupe de hackers anonymes Shadow Brokers, un mois après la mise en ligne de la mise-à-jour par Microsoft, le 14 avril 2017. Cependant, la faille est déjà exploitée depuis de nombreuses années par l’Agence nationale de sécurité (NSA) américaine. C’est notamment Edward Snowden qui avait révélé que les écoutes à grande échelle réalisées par la NSA, permises en partie grâce à cette faille dans la sécurité du logiciel d’exploitation. La NSA est donc, de nouveau, pointée du doigt. L’institution justifie son action de par sa mission, qui inclut entre autre la sécurité des systèmes de communications et le traitement des données. Encore une fois, la limite entre préservation de la vie privée, et question de sécurité nationale est testée.

La, ou les, personnes à l’origine de WannaCry ont en effet utilisé le programme EternalBlue, mis au point par la NSA, et sans doute Equation Group. C’est ce logiciel qui avait été rendu public par les Shadow Brokers. Actuellement rien ne prouve que l’attaque provienne de ces derniers. De longs mois seront nécessaires pour identifier l’origine de l’attaque. Selon Kaspersky et Symantec, il y a des similarités entre le code utilisé pour WannaCry, et celui qui avait été mis au point par Lazarus Group – qui a des liens avec la Corée du Nord – fin 2014 pour viser Sony Pictures. Néanmoins, il est possible que le code ait été utilisé par une autre organisation qui essaye de faire porter la responsabilité à Lazarus Group, grâce à une opération sous fausse bannière.

Qualifiée de « cyberchaos » par Europol, cette cyberattaque est sans précédent de par son ampleur. Cela fait de nombreuses années que les experts mettent en garde les entreprises, ainsi que les États. Cette fois, le risque est devenu tangible. Une nouvelle fois, la question de la riposte possible d’un État à une cyberattaque se pose. Au-delà de ce point, WannaCry montre que le renforcement de la sécurité informatique des administrations est nécessaire pour éviter le blocage d’un pays, ou même le vol d’informations sensibles.

(1) Wordwilde Threat Assessment of the US Intelligence Community, 11 mai 2017, disponible ici.